Threat Modeling mit KI, in Stunden, nicht Wochen.

Lade Produktdaten hoch, die KI erstellt das Architekturmodell. Bedrohungen identifizieren mit STRIDE und MITRE ATT&CK, Risiken bewerten, Maßnahmen zuordnen.

Der Moment

Dein Team entwickelt einen neuen Edge-Controller mit OPC-UA-Schnittstelle. Der Projektleiter fragt: „Haben wir eine Risikoanalyse?“ Die Antwort: Ein Word-Dokument von 2019, das niemand mehr anfasst.

Also setzt sich jemand hin. Drei Wochen später: 40 Seiten, die beim nächsten Audit wieder veraltet sind. Kein Link zu realen Bedrohungen. Kein Zusammenhang zu den CVEs, die Observer gerade meldet.

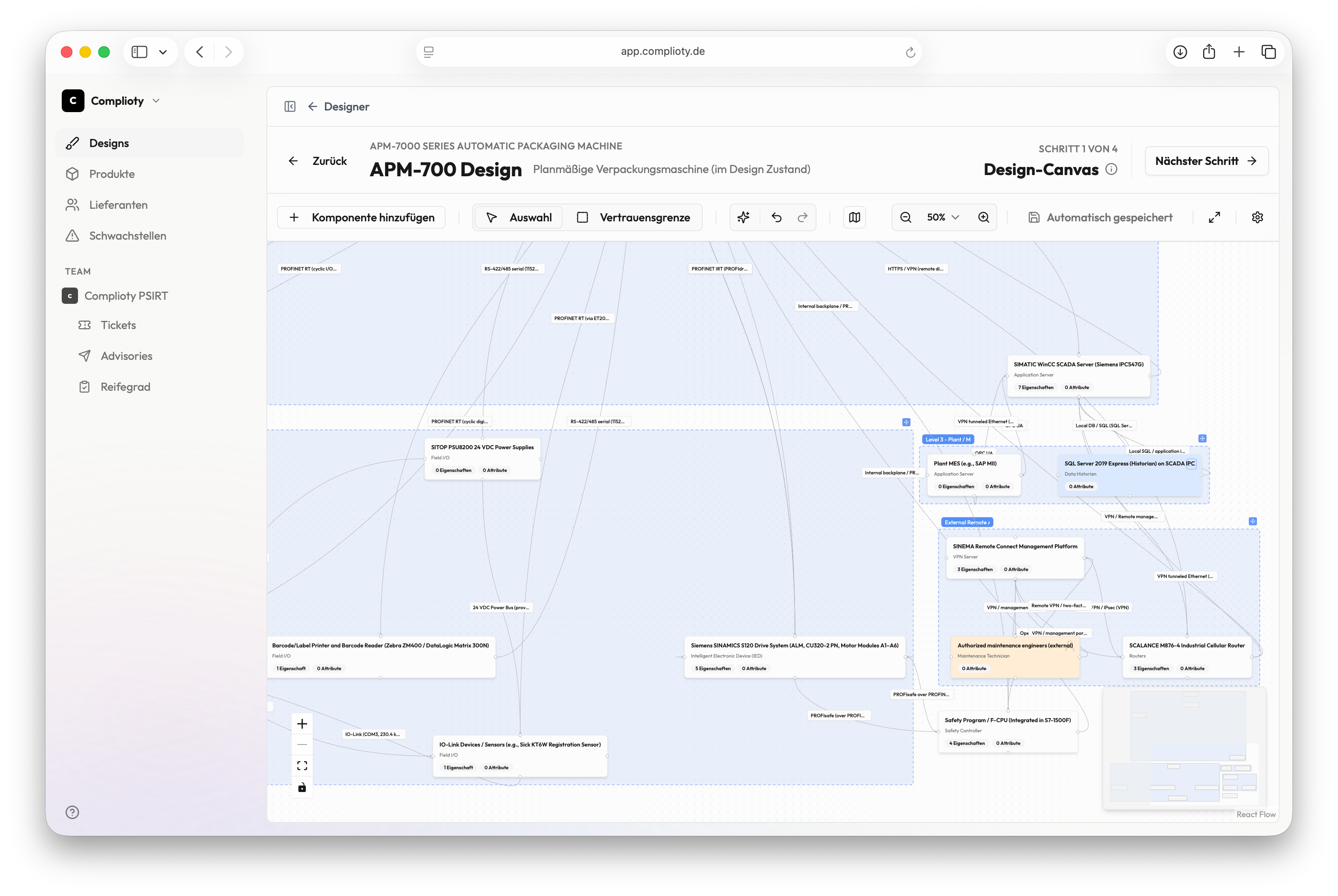

Du lädst die Produktspezifikation hoch — ein PDF, ein draw.io, ein DOCX. Designer erkennt Komponenten, Schnittstellen und Datenflüsse automatisch. Die KI erstellt ein erstes Architekturmodell und schlägt Schadens-Szenarien vor. Du verfeinerst, statt bei null anzufangen. Und wenn sich etwas ändert, versionierst du — statt neu zu schreiben.

Funktionen

Alles, was du für professionelles Threat Modeling brauchst, in einem Tool.

Visuelles Architektur-Modeling

Modelliere deine Produktarchitektur visuell mit Komponenten, Schnittstellen und Datenflüssen, direkt im Browser.

STRIDE-Analyse

Systematische Bedrohungsanalyse mit dem bewährten STRIDE-Framework. Spoofing, Tampering, Repudiation, Information Disclosure, Denial of Service, Elevation of Privilege.

MITRE ATT&CK for ICS & EMB3D

Verknüpfe Bedrohungen mit realen Angriffstechniken aus MITRE ATT&CK for ICS und dem EMB3D-Modell für eingebettete Systeme.

Angreifer-Modellierung (ISO 18045)

Definiere Angreiferprofile nach ISO 18045: Expertise, Ressourcen, Motivation. Verstehe, gegen wen du dich schützen musst.

Automatische Risikobewertung

Risiken werden automatisch aus Bedrohung, Angreiferprofil und Schadensszenario berechnet. Kein manuelles Scoring mehr.

MITRE Mitigations & Treatment

Ordne jeder Bedrohung konkrete Gegenmaßnahmen aus dem MITRE-Katalog zu. Nachvollziehbar, standardisiert, auditfähig.

So funktioniert Designer

Produktdaten hochladen

KI analysiert dein Dokument (PDF, DOCX, draw.io, Bild) und erstellt ein erstes Architekturmodell mit Komponenten und Datenflüssen.

Architektur verfeinern

Das KI-generierte Modell prüfen, Trust Boundaries ergänzen, Schnittstellen anpassen. Du verfeinerst, statt bei null anzufangen.

Bedrohungen identifizieren

STRIDE und MITRE ATT&CK liefern systematisch relevante Bedrohungen. Die KI schlägt Schadens-Szenarien vor.

Risiken bewerten

Angreiferprofile (ISO 18045) kombiniert mit Schadens-Szenarien ergeben automatisch den Risk Value. Kein manuelles Scoring.

Maßnahmen planen & versionieren

MITRE Mitigations zuordnen, Treatment dokumentieren. Jeden Stand versionieren, statt neu zu schreiben.