Zulieferer-Security auf Basis echter Daten.

Automatische Analyse der Security-Reife deiner Zulieferer, basierend auf öffentlich verfügbaren Signalen, nicht auf Fragebögen.

Der Moment

Du bekommst den Fragebogen zurück. 47 Fragen, alle beantwortet. „Ja, wir haben einen Security-Prozess.“ „Ja, wir reagieren auf Schwachstellen.“ „Ja, wir haben ein PSIRT.“ Klingt gut. Haken dran.

Dann kommt die CVE. Kritisch, in einer Komponente dieses Zulieferers. Du suchst nach einer security.txt — gibt es nicht. CVD-Policy? Keine. CSAF-Advisory? Fehlanzeige. Der Score: 25 von 100.

Mit Tracer hättest du das vorher gewusst. Nicht weil jemand „Ja“ angekreuzt hat, sondern weil Tracer prüft, was wirklich da ist: security.txt, CVD-Policy, CSAF-Feed, PSIRT. Echte Signale statt Selbstauskunft.

Funktionen

Supply-Chain-Security, die auf Fakten basiert, nicht auf Vertrauen.

Automatische Zulieferer-Erkennung

Tracer erkennt Zulieferer automatisch aus deinen Produktdaten und Komponentenlisten. Kein manuelles Pflegen von Tabellen.

security.txt-Erkennung

Tracer prüft automatisch, ob deine Zulieferer eine security.txt nach RFC 9116 veröffentlicht haben. Das ist der erste Indikator für Security-Reife.

CVD-Policy-Erkennung

Hat der Zulieferer eine Coordinated Vulnerability Disclosure Policy? Tracer findet es heraus und bewertet die Qualität.

CSAF-Feed-Erkennung

Tracer erkennt, ob Zulieferer CSAF-Advisories veröffentlichen, also maschinenlesbare Sicherheitshinweise nach internationalem Standard.

PSIRT-Analyse

Hat der Zulieferer ein Product Security Incident Response Team? Tracer analysiert die öffentlich verfügbaren Informationen.

Maturity Level (0–5)

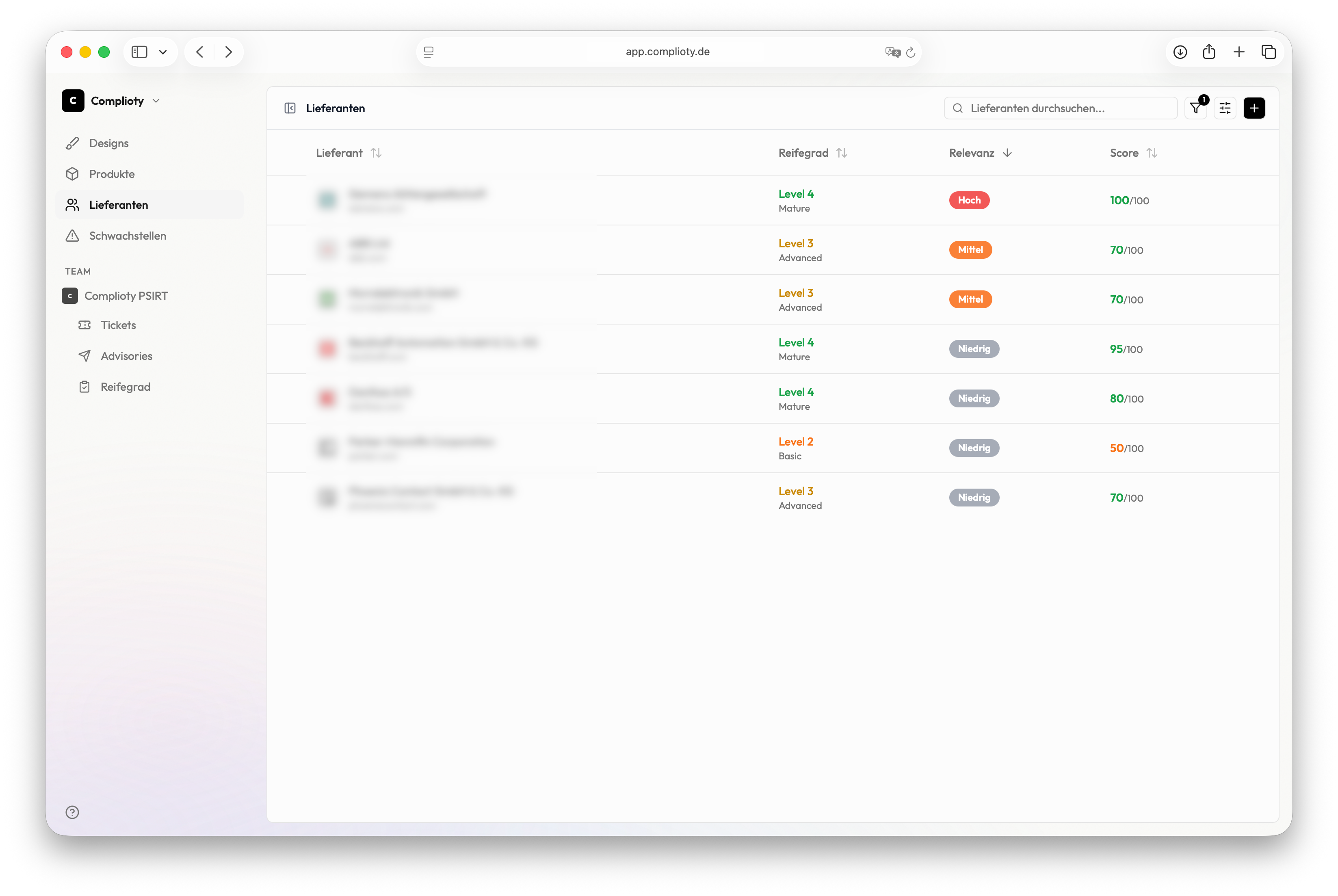

Der Maturity Level zeigt auf einen Blick, wie weit ein Zulieferer in seiner Security-Reife ist — von „keine Signale“ bis „Best Practice“.

So funktioniert Tracer

Zulieferer erkannt

Tracer erkennt Zulieferer automatisch aus deinen Produktdaten, oder du fügst sie manuell hinzu.

Security-Präsenz analysiert

Tracer scannt die öffentliche Security-Präsenz jedes Zulieferers: security.txt, CVD-Policy, CSAF-Feed, PSIRT.

Scores berechnet

Aus den gefundenen Signalen berechnet Tracer einen Security Score (0–100) und einen Maturity Level (0–5).

Risiken identifiziert

Die Risiko-Matrix zeigt dir sofort, welche Zulieferer kritisch sind und warum.

Kontinuierliches Monitoring

Tracer überwacht Veränderungen laufend. Wenn ein Zulieferer seine security.txt entfernt, siehst du es sofort.