Deine Komponente steckt in hunderten Produkten. Jede Schwachstelle wird multipliziert.

Als Komponentenhersteller bist du der Ursprung der Lieferkette. Wenn bei dir eine CVE auftaucht, sind alle nachgelagerten OEMs betroffen. Complioty gibt dir die Werkzeuge, um schnell und professionell zu reagieren.

Eine Schwachstelle bei dir betrifft hunderte Produkte bei deinen Kunden.

Multiplikator-Effekt

Deine Komponente steckt in hunderten Endprodukten. Eine einzige Schwachstelle multipliziert sich über alle OEMs, und du bist der Ursprung.

PSIRT-Druck

OEMs erwarten schnelle, strukturierte Antworten. Ohne PSIRT-Prozess bist du auf Anfragen nicht vorbereitet und verlierst Vertrauen bei jedem Vorfall.

Produktfamilien-Explosion

Dutzende Firmware-Varianten, verschiedene Hardware-Revisionen, unterschiedliche Kunden-Konfigurationen. Jede CVE muss gegen alle Varianten bewertet werden.

Was passiert, wenn du wartest?

Eine CVE in deiner Firmware wird publik. 200 OEM-Kunden fragen gleichzeitig nach dem Status. Du hast keine Antwort.

Für jede Herausforderung die passende App.

Neue CVEs in deinen Firmware-Bibliotheken werden zu spät entdeckt

Automatisches Monitoring über alle Produktfamilien und Firmware-Versionen

OEMs erwarten strukturierte Advisories, aber du hast keinen Prozess

Case Management mit CSAF-Advisories, security.txt und CVD-Policy

Keine Transparenz über Third-Party-Komponenten in deiner Firmware

SBOM-Tracking und Zulieferer-Risikobewertung für deine eigene Lieferkette

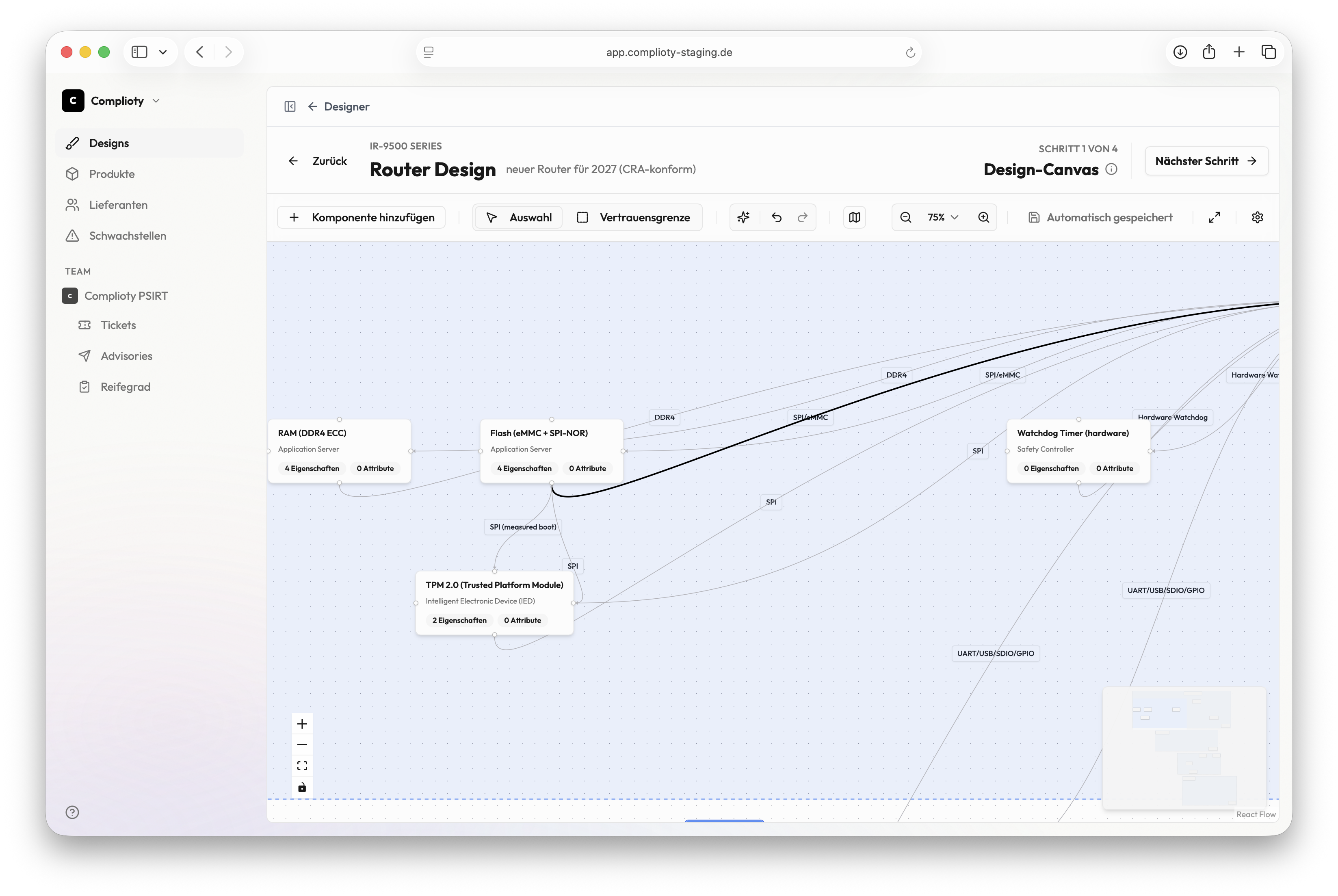

Keine systematische Bedrohungsanalyse für Komponentenarchitekturen

Threat Modeling mit STRIDE und MITRE ATT&CK, auf Komponentenebene

Szenario: Kritische CVE in deiner Firmware-Bibliothek

Kritische CVE in deiner Firmware-Bibliothek

Observer schlägt Alarm: Eine kritische CVE betrifft eine Bibliothek, die in deiner zentralen Firmware-Plattform eingesetzt wird.

Betroffene Produktfamilien identifiziert

Tracer zeigt sofort, welche Produktfamilien und Firmware-Versionen betroffen sind, inklusive der OEMs, die diese Varianten einsetzen.

Case eröffnet und Bewertung gestartet

Im Notifier wird ein Case erstellt. Das Team bewertet die Auswirkung je Produktfamilie und priorisiert die Kommunikation.

CSAF Advisory generiert

Ein maschinenlesbares Advisory wird erstellt, mit allen betroffenen Produkten, CVSSv3-Score und empfohlenen Maßnahmen.

OEMs informiert, Disclosure-Seite aktualisiert

Betroffene OEMs werden benachrichtigt. Die öffentliche Disclosure-Seite zeigt den aktuellen Stand. Dokumentation ist lückenlos.

Von der Entdeckung bis zur OEM-Benachrichtigung: in unter zwei Stunden statt zwei Wochen.