Wie behältst du die Security von Maschinen im Griff, die 20 Jahre im Feld stehen?

Varianten, Zulieferer, Lebenszyklen: Product Security im Maschinenbau ist komplex. Complioty gibt dir die Struktur, um sie beherrschbar zu machen.

Komplexe Produkte. Lange Lebenszyklen. Und Security wird zur Pflicht.

Varianten × Lebenszyklus

Dutzende Produktvarianten, jede mit eigener Software-Lieferkette. Über 20 Jahre im Feld. Security-Updates sind kein Sprint, sondern ein Marathon, den du strukturiert managen musst.

Zulieferer-Blindspot

Deine Steuerungen, Gateways und Sensoren kommen von Dritten. Wenn dort eine CVE auftaucht, erfährst du es oft zuletzt, obwohl du gegenüber dem Kunden haftest.

Incident im Feld

Eine Schwachstelle in einer ausgelieferten Maschine: Wer bewertet? Wer kommuniziert? Wer koordiniert das Update? Ohne Prozess wird jeder Vorfall zur Feuerwehrübung.

Was passiert, wenn du wartest?

Ein Incident im Feld. Kein Prozess, kein Advisory, keine Dokumentation. Der Auditor fragt. Du hast nichts.

Für jede Herausforderung die passende App.

Keine systematische Bedrohungsanalyse für Maschinenarchitekturen

Threat Modeling mit STRIDE und MITRE ATT&CK, direkt in der Architektur

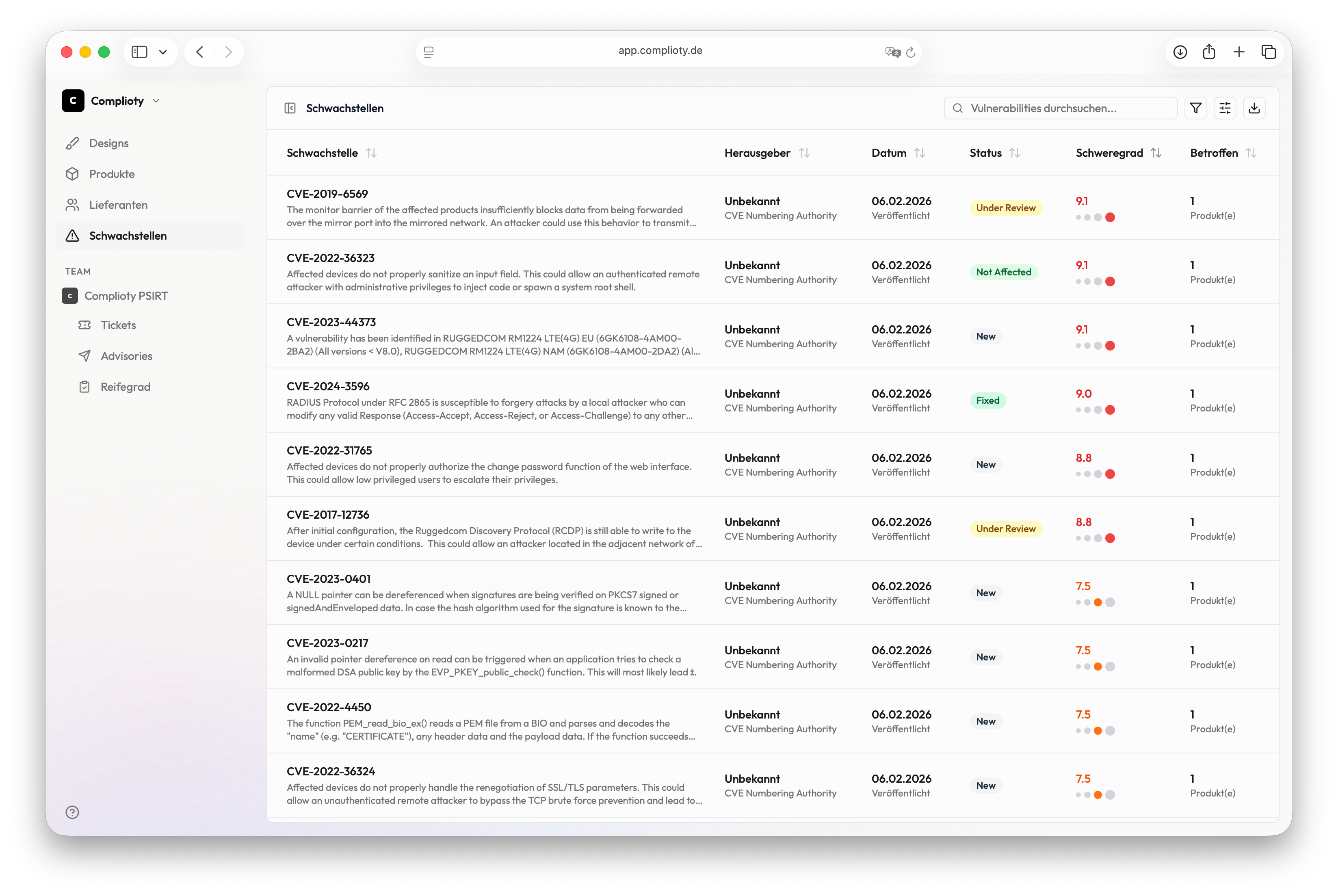

CVEs in Zulieferer-Komponenten werden zu spät entdeckt

Automatisches Monitoring über alle Produkte und deren Software-Stücklisten

Keine Transparenz über Zulieferer-Security

Zulieferer-Bewertung, SBOM-Tracking und Risikoübersicht in einer Plattform

Kein strukturierter Prozess für Vulnerability Disclosure

Case Management, CSAF Advisories, security.txt und CVD-Policy, sofort einsatzbereit

Szenario: CVE in einer Zulieferer-Steuerung

CVE in einer Zulieferer-Steuerung entdeckt

Observer meldet eine neue kritische CVE in einer SPS-Firmware, die in drei deiner Maschinenserien verbaut ist.

Betroffene Produkte automatisch identifiziert

Tracer zeigt sofort, welche Produkte, Chargen und Kundeninstallationen betroffen sind, basierend auf der hinterlegten SBOM.

Case eröffnet und bewertet

Im Notifier wird ein Case erstellt. Das Team bewertet die Auswirkung auf jede betroffene Maschinenreihe und dokumentiert die Entscheidung.

Advisory erstellt und Kunden informiert

Ein CSAF-Advisory wird generiert und über die Disclosure-Seite veröffentlicht. Betroffene Kunden werden benachrichtigt.

Dokumentation vollständig

Der gesamte Vorgang ist lückenlos dokumentiert, für interne Audits, CRA-Nachweis und Kundenkommunikation.

Von der Entdeckung bis zur dokumentierten Kommunikation: in unter drei Stunden statt drei Wochen.